In WordPress kunnen beveiligingslekken snel ontstaan. Bijvoorbeeld door een verouderde versie of een plug-in die niet meer up-to-date is. Hoe weet je of je blog kwetsbaar is?

WordPress is het populairste blog- en contentmanagementsysteem op internet. Achter meer dan 43% van alle websites op het internet gaat een WordPress installatie schuil (januari 2022, bron: W3Techs).

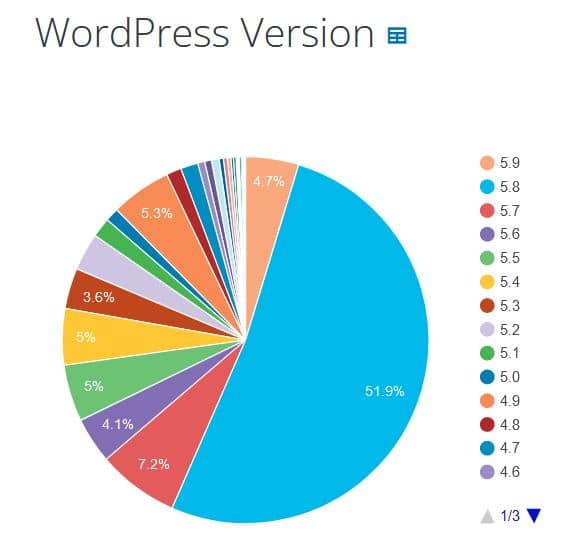

Maar als je kijkt naar de huidige statistieken over de distributie van WordPress versies op WordPress.org, zie je dat veel gebruikers nog niet de meest actuele en dus veiligste versie gebruiken.

Een van de mogelijke redenen is dat de webserver nog steeds een verouderde PHP-versie heeft. WordPress versie 5.9 vereist minimaal PHP-versie 7.4.

Hoe belangrijk is de huidige versie?

Blijkbaar realiseren veel gebruikers zich niet hoe belangrijk het is om de software up-to-date te houden. Publieke websites kunnen door iedereen gevonden worden, en dus ook door hackers. Daarom zijn ze kwetsbaar.

Hackers maken vaak gebruik van beveiligingslekken, vooral in WordPress, om een systeem aan te vallen. In de meeste gevallen zijn hackers niet geïnteresseerd in één specifieke gebruiker. Ze willen eerder via de gehackte webspace kwaadaardige code verspreiden of de gehackte site als een bron van spam inzetten.

Je wilt natuurlijk niet het slachtoffer worden van dergelijke aanvallen. Daarom moet je je website altijd up-to-date houden. Dat betekent ook dat je WordPress en de meegeleverde plug-ins en thema’s regelmatig moet actualiseren. Volgens de database van WPScan zijn maar liefst 96% van alle WordPress kwetsbaarheden terug te voeren op plug-ins en thema’s en slechts 4% op de kernsoftware.

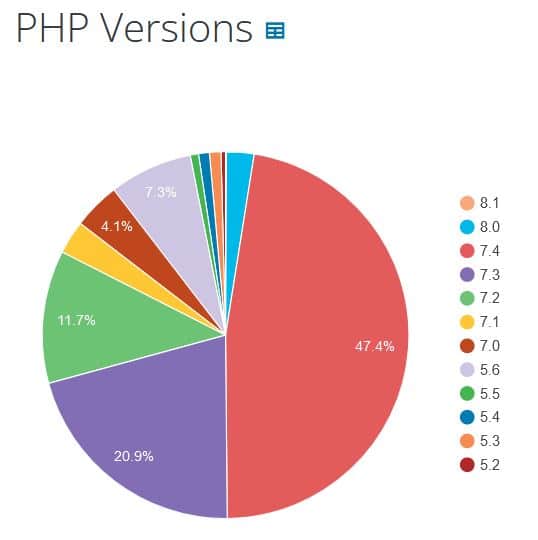

Als bovendien de PHP-versie verouderd is, moet je een nieuwere versie installeren. Ook in PHP zijn immers veiligheidslekken mogelijk. Veel WordPress websites draaien nog op een verouderde versie:

Waar vind je informatie over veiligheidslekken?

Er zijn diverse goede bronnen die je snel informeren over beveiligingslekken die momenteel bestaan in WordPress, plug-ins en thema’s.

Een goede bron is bijvoorbeeld Patchstack die een eigen database voor WordPress kwetsbaarheden bijhoudt en ook de ernst van het beveiligingslek aangeeft. Een andere optie is ExploitDB. Dit is een wereldwijde database met kwetsbaarheden in de beveiliging van verschillende software, waaronder WordPress en de plug-ins en thema’s ervan. Typ gewoon ‘wordpress’ in het zoekvak in de rechterbovenhoek. Je krijgt dan een handige lijst met bekende exploits, compleet met datum en alle verdere informatie over de kwetsbaarheden.

In de ExploitDB kun je ook zoeken op versies van je plug-in en thema. Op deze manier kun je er snel achter komen of voor jouw specifieke situatie kwetsbaarheden bekend zijn.

Wat doen als je getroffen bent?

Is jouw website getroffen door een veiligheidslek? Dan moet je natuurlijk de desbetreffende software zo snel mogelijk updaten. In geen geval mag je de update uitstellen, want hackers gebruiken ook de genoemde bronnen en zoeken vervolgens op internet naar blogs met een kwetsbaar profiel.

Tot slot dit. Installeer je de updates zelf via SFTP in plaats van via de updatefunctie van WordPress? Let er dan vooral bij plug-ins en thema’s op dat je eerst de oude bestanden verwijdert en pas daarna de nieuwe plug-in of het nieuwe thema uploadt. Soms blijven er namelijk kopieën van oude bestanden op je webspace staan als je de bestanden simpelweg probeert te overschrijven. Dan wordt je systeem misschien alsnog gehackt, ondanks de meest recente versie.

Meer veiligheid – met onze WordPress hosting

Met onze WordPress pakketten ben je goed beschermd. Je activeert met één klik de aanbevolen veiligheidsinstellingen zoals het beperken van het aantal inlogpogingen en het wijzigen van de inlog-URL. Voer je grotere updates uit, kun je deze veilig in de één-klik testomgeving uitproberen. Bovendien profiteer je van automatische back-ups, zodat – mocht er toch een keer iets misgaan – je jouw website makkelijk kunt herstellen.

Naar onze WordPress pakkettenUpdate, 27 januari 2022: Dit bericht verscheen oorspronkelijk op 24 oktober 2019. We hebben het volledig herzien en bijgewerkt.

Hennie Offermans zei op

Beste meneer, mevrouw,

Ik heb een eigen website. Ik heb recent de PHP versie geüpdatet naar 8.0. Nu werkt mijn gastenboek niet meer, ik krijg een blanco bladzijde. Kunt u mij helpen om deze weer aan de praat te krijgen. Ik heb het hosting pakket bij STRATO en de naam van mijn website is. henniesfotoshop.nl

Hopelijk kunt u mij helpen.

Bij voorbaat dank,

Hennie Offermans

hennie.offermans@hotmail.com

Jorrit van der Heide zei op

Hallo Hennie,

Bedankt voor uw bericht. Ik zie inderdaad dat het openen van het gastboek in een error resulteert.

Ik kan niet direct zien waaraan dat ligt. Een collega van mij viel op dat de URL-structuur van de gastenboek-pagina afwijkt van de andere pagina’s:

https://henniesfotoshop.nl/oude_site/gastenboek_nieuw/index_paars.php

https://henniesfotoshop.nl/nieuwe%20site/fotogallerij.html

Mogelijk heeft het daarmee te maken. Hopelijk komt u daar een stapje verder mee. Mocht het niet lukken, geef het graag aan.

Hartelijke groet,

Jorrit